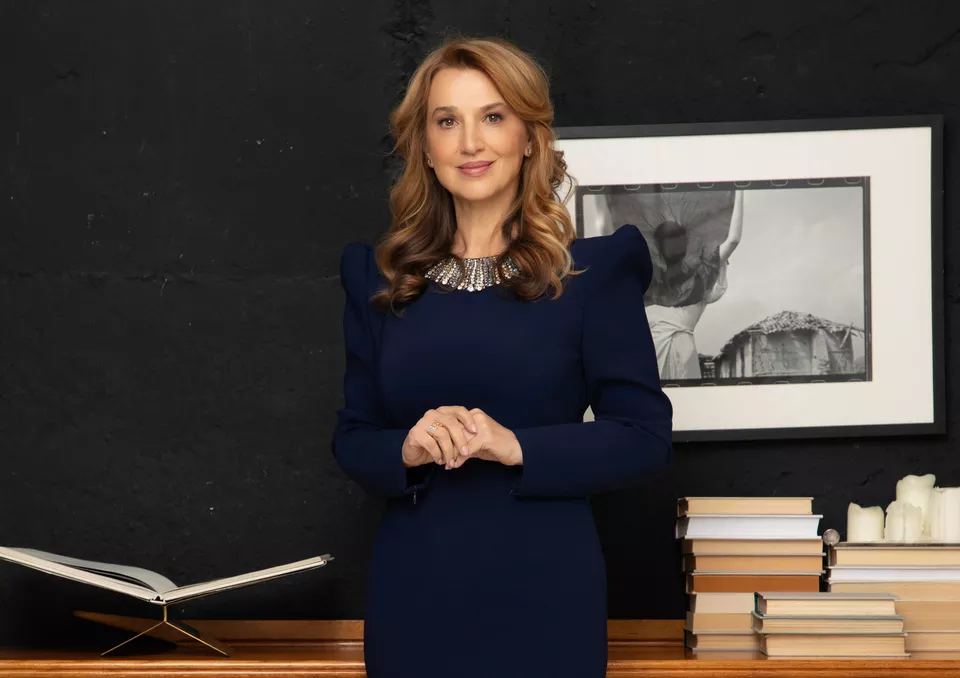

Навлизането на AI агентите в бизнеса промени радикално пейзажа на киберсигурността през 2026 г. Въпросът сега не е „да ползваме ли AI агенти”, а „имаме ли контролен механизъм, който да ги спре, ако започнат да действат срещу нас”, казва Анелия Костадинова, управител на КОМПЮТЪР 2000 България. Разговаряме с нея в навечерието на конференцията InfoSec SEE 2026 в Правец – събитие с регионален мащаб, което ще демонстрира на живо как се променя киберсигурността в условията на тектонични геополитически процеси.

Г-жо Костадинова, наближава голямата регионална конференция за киберсигурност InfoSec SEE 2026, която КОМПЮТЪР 2000 България организира за 18-ти пореден път. За една година от последното издание на форума в света се случиха много неща. Как те повлияха на сектора на киберсигурността?

Подготовката за 18-ото издание на InfoSec SEE 2026 се случва в един от най-динамичните периоди за индустрията. През последната година светът на технологиите претърпя тектонични промени, които превърнаха киберсигурността от „ИТ въпрос“ в основен стълб на националната и корпоративна сигурност.

Глобалните събития пренаредиха приоритетите. Ако миналата година говорехме за потенциала на AI, днес вече сме в ерата на „автономните агенти”. Хакерите използват AI за генериране на изключително убедителни фишинг кампании и за автоматизирано търсене на пробиви в реално време. От друга страна, защитата също става по-интелигентна, като анализите вече позволяват спиране на атаки, преди те да са се случили.

Особено силен фактор, който повлия върху развитието на кибериндустрията в момента, е геополитическа несигурност. Киберпространството се превърна в „скрития фронт” на глобалните конфликти. Конфликтът с Иран през 2026 г. се превърна в повратна точка за кибериндустрията, извеждайки цифровата война от сянката на „хибридните заплахи” до основен елемент на съвременните военни действия.

Ситуацията е парадоксална: докато конфликтът носи разруха и риск, той действа и като мощен катализатор за технологичен напредък. Иранските групи (като Seedworm и Handala) доказаха, че не е нужно да атакуват директно правителства. Те поразяват доставчици на софтуер и облачни услуги, което предизвиква „ефект на доминото” в световен мащаб.

Февруари и март 2026 г. се очертаха като „най-горещите” месеци в цифровото пространство, бяха регистрирани едни от най-големите кибератаки в историята. След началото на военните действия в Иран на 28 февруари 2026 г. киберпространството в региона буквално експлодира: имаше пълно спиране на интернета, в рамките на часове след първите удари, достъпът до глобалната мрежа в Иран падна до нива от едва 1-4%. Това беше съчетано с атаки срещу иранските системи за наблюдение и държавни медии. Имаше саботаж чрез масови кампании с фалшиви видеоклипове на „висши военни лидери”, генерирани от изкуствен интелект.

В същия период бяха регистрирани мащабни „черни петна” в мрежовото покритие на Източна Европа и Русия. Конфликтите се преляха и към частния сектор в САЩ и Европа. Една от най-големите автоматизирани атаки в историята, която през март 2026 г. порази над 600 защитни стени (firewalls) в 55 държави едновременно, използвайки автономни AI агенти, е „CyberStrikeAI” кампанията. През март 2026 г. американската корпорация Stryker стана жертва на разрушителен wiper-малуер, приписван на ирански групировки. Атаката беше уникална с това, че не използваше класически вируси, а злоупотребяваше с легитимни инструменти за управление на устройства (MDM), за да изтрие данните на хиляди компютри. Зачестиха кибератаките срещу индустриални системи – водни централи, енергийни мрежи и транспорт.

Същевременно тези засилени и всестранни нови атаки катализираха технологичното развитие на решенията за киберсигурност. Конфликтът принуди компаниите да внедрят AI за откриване на заплахи в реално време. Това, което преди беше теория, сега се тества срещу едни от най-сложните държавно спонсорирани атаки в историята.

Наблюдава се ръст на киберзастраховането и сигурността. Прогнозите за 2026 г. сочат стабилен ръст на инвестициите в Cloud Security Posture Management и в суверенни облачни решения. Компаниите вече не гледат на сигурността като на разход, а като на застраховка за оцеляване. Консолидират се стандартите. Нуждата от колективна отбрана ускори приемането на общи протоколи за сигурност между държавите от НАТО и техните партньори, правейки глобалната инфраструктура по-устойчива в дългосрочен план.

Конкретно за България последната година беше ключова и за адаптирането ни към новите европейски изисквания. Вече имаме нов Закон за киберсигурност, базиран на европейската директива NIS2. С него се постига пълно съответствие с изискванията на ЕС, като основното е, че се разширява обхватът. Ако досега законът засягаше предимно държавния сектор и доставчиците на критични услуги (енергетика, транспорт), новият обхваща десетки хиляди нови субекти. Това е предпоставка за ускоряване внедряването на реални решения в компаниите и за засилване на националната и корпоративна киберсигурност. Законът влияе положително на бизнеса, налага се да се предприемат стъпки за реална защита, а не само формално да се отчита наличие на такива.

На фона на тези промени какви предизвикателства срещате в организацията на мащабно събитие като InfoSec SEE 2026?

Геополитическите събития промениха дефиницията за „сигурност”. Вече не става въпрос само за това „как да не ни хакнат”, а за киберфизическа устойчивост, например как да запазим бизнеса, когато интернетът в целия регион спре. Става дума и за верификация на истината, как да различим истинска заповед на мениджмънта от AI-генерирано видео, изискващо финансов превод или спиране на сървъри.

Тези реални сценарии от последните два месеца ще бъдат „горещите теми” по време на InfoSec SEE 2026 в Правец, тъй като те вече не са научна фантастика, а част от ежедневието на ИТ отделите. Организирането на форум от такъв мащаб за 18-и път носи отговорността да бъдем винаги една крачка пред останалите. Основните предизвикателства тази година са свързани с:

Баланса между теория и практика: Участниците вече не търсят само презентации, а работещи решения. Затова акцентът на 12 и 13 май в Hyatt Regency Pravets ще бъде върху практическите формати, като симулационната игра „Capture The Flag”, където експертите могат да тестват уменията си в реална среда; българските компании ще представят успешни истории с реални решени казуси с помощта на решения от нашето портфилио.

Подбора на лектори от световна класа: В свят, залят от информация, най-трудното е да се доведат лектори, които споделят опит „от първа линия”. Участието на мениджъри от гиганти като Google Cloud, Trellix, Radware, Check Point Software Technologies, Fortra е доказателство за авторитета на конференцията.

Хибридният модел: Организирането на събитие, което е еднакво ангажиращо както за присъстващите в залата, така и за онлайн участниците от цяла Югоизточна Европа, изисква безупречна техническа подготовка и логистика.

Темата на конференцията„Securing The Digital Tomorrow”: Да изберем тема, която да обедини интересите на ИТ директори, мениджъри по сигурността и представители на държавния сектор, е стратегическо предизвикателство, с което КОМПЮТЪР 2000 България се справя успешно вече близо две десетилетия.

InfoSec SEE 2026 не е просто събитие, а лакмус за състоянието на киберсигурността в региона. То показва, че въпреки растящите заплахи общността става по-сплотена и подготвена.

Подчертахте влизането в сила на новия закон за киберсигурност, който транспонира европейската директива NIS2 и повиши рязко изискванията и обхвата на мерките за ИТ сигурност в организациите. Как оценявате състоянието на киберсигурността в българските организации след въвеждане на NIS2?

Влизането в сила на промените в Закона за киберсигурност на 13 февруари 2026 г. сложи край на дългия период на изчакване и постави началото на нова ера за дигиталната устойчивост в България. Транспонирането на Директивата NIS2 не е просто административен акт, а фундаментална промяна на „правилата на играта” за бизнеса и администрацията. Законът вече не засяга само „традиционните” играчи (банки, телекоми, енергетика). В обхвата влязоха между 10 000 и 12 000 организации от 18 сектора, като производство на храни и химикали; управление на отпадъци и води; пощенски и куриерски услуги; публична администрация (включително общини).

Голяма част от новозасегнатите субекти, особено в производствения сектор и по-малките общини, все още се намират в етап на „образователен шок”. За тях новите изисквания за 24-часово докладване на инциденти са огромно оперативно предизвикателство. Най-силният ефект на новия закон е въвеждането на лична управленска отговорност. Ръководителите вече не могат да прехвърлят тежестта изцяло на ИТ отдела. Те са длъжни да одобряват мерките за управление на риска и да преминават специализирано обучение. Наблюдаваме рязък скок в интереса на топ мениджмънта към киберсигурността. Темата влезе в дневния ред на директорите не само заради заплахата от хакери, но и заради сериозните санкции – до €10 млн. или 2% от глобалния оборот.

Законът предвижда облекчен режим за нарушения, извършени преди 1 юни 2026 г. (глобите са намалени с 50%). Това дава на организациите кратък „прозорец”, в който да изградят своите системи за сигурност и да се регистрират в националния регистър на субектите. Компаниите масово инвестират в автоматизирани системи за мониторинг и външни SOC (Security Operations Centers) услуги, за да покрият сроковете за докладване (ранно предупреждение до 24 часа и подробен доклад до 72 часа). NIS2 изисква от големите организации да оценяват киберсигурността на своите директни доставчици. Това създаде „верижна реакция” и към малките фирми, които доставят компоненти или софтуер за по-големи компании.

В анонса на InfoSec SEE 2026 обявихте три елемента, които заедно определят реалното ниво на сигурност в една организация – технологии, процеси и хора. Колко близо са организациите до синергията на тези три елемента при осигуряване на киберзащитата?

Триадата „технологии, процеси, хора” е класическа формула, но през 2026 г., под натиска на регулациите и новите заплахи, тя претърпява сериозна трансформация. Макар организациите да се стремят към синергия, в реалността наблюдаваме „разнобой” в скоростта, с която тези три елемента се развиват.

Технологиите са елементът с най-висока зрялост. Благодарение на облачните услуги и навлизането на автономния AI, технологиите днес могат да засичат и блокират заплахи за милисекунди. Проблемът е, че организациите често страдат от „пренасищане”. Те купуват скъпи инструменти, които не са интегрирани помежду си, което създава „шум” и фалшиви тревоги, вместо реална синергия.

До миналата година процесите бяха най-слабото звено (често съществуваха само на хартия). Новият Закон за киберсигурност обаче принуди компаниите да „съживят” своите политики. Вече не е въпрос на избор, дали да имат план за реакция при инциденти. Процесите най-накрая започнаха да догонват технологиите, защото законът изисква те да бъдат одитирани и тествани реално.

Хората се оказват най-голямото предизвикателство в момента. Тук синергията се пропуква най-сериозно. Хората най-бавно се променят поради две причини: недостиг на кадри – на пазара през 2026 г. липсват хиляди специалисти, които да управляват новите процеси и технологии, и умора от сигурността – служителите са претоварени от изисквания за многофакторна автентикация, проверки за deepfake и сложни пароли. Това води до „заобикаляне” на правилата – най-големият враг на синергията.

На InfoSec SEE 2026 именно този баланс ще бъде във фокуса – как да направим технологиите по-прости за хората и процесите по-ефективни чрез автоматизация.

Все повече експерти предупреждават за рисковете от навлизането на изкуствения интелект, в частност AI агентите, в бизнеса. Къде са слабите места, уязвими на новия вид атаки, и как реагират доставчиците на решения за киберсигурност, за да защитят клиентите си.

Навлизането на AI агентите промени радикално пейзажа на киберсигурността през 2026 г. Ако досега се притеснявахме от „умен фишинг”, днес основният риск е „отвличането” на автономен агент. AI агентите са новият вектор на атака. С превръщането на AI агентите в „дигитални служители”, те станаха и най-лесният вход за хакерите поради три основни уязвимости:

Индиректно инжектиране на команди – хакерите не атакуват агента директно, а поставят скрити инструкции в документ, имейл или уебсайт, който агентът чете. Агентът, бидейки „изпълнителен”, ги изпълнява без въпроси;

Прекомерни права – бизнесът дава на агентите достъп до CRM, бази данни и имейли. Когато такъв агент бъде манипулиран, той се превръща в „суперпотребител”, който може да източва огромни масиви от данни за секунди, без да задейства класическите аларми;

„Халюцинации на веригата на доставки” – агентите често пишат или допълват код. Хакерите „тровят” публични библиотеки (например в GitHub) с код, който изглежда полезен, но съдържа задна врата. AI агентът го изтегля и интегрира в бизнес софтуера на компанията, мислейки го за надежден.

Доставчици като Check Point Software Technologies, Trellix и Google Cloud, които са и партньори на InfoSec SEE 2026, вече не предлагат просто „антивирус”, а цялостни системи за „Security for AI” като:

AI Firewalls (Защитни стени за изкуствен интелект): това е нова категория защитни решения, които анализират не просто трафика, а „намерението” на заявките към AI агента. Те блокират опити за инжектиране на команди в реално време.

Третиране на AI като „самоличност” (Identity-Centric Security): Вместо да се разглежда като софтуер, агентът получава уникална дигитална идентичност. Прилага се принципът на Zero Trust – агентът има достъп само до това, което му е нужно в конкретния момент и всяко негово „необичайно” действие, например опит за масово теглене на файлове, се блокира автоматично.

Одитируемост на взетите решения: новите платформи за сигурност записват „разсъжденията” на AI агента. Така, ако възникне инцидент, екипът по сигурността може да види точно коя входяща информация е подвела AI да извърши вредното действие.

AI срещу AI: единственият начин да се спре атака, движена от ботове с машинна скорост, е със защитен AI. Системите за засичане (XDR) вече използват модели, които предвиждат следващия ход на атакуващия AI агент и го неутрализират, преди да достигне до базата данни.

През 2026 г. въпросът не е „да ползваме ли AI агенти”, а „имаме ли контролен механизъм, който да ги спре, ако започнат да действат срещу нас”. На конференцията в Правец ще видим именно тези технологии на живо – как да впрегнем мощта на AI агентите, без да им даваме „ключовете от царството” без надзор.

Нови инструменти като GPT-5.4-Cyber и Mythos откриват софтуерни уязвимости, за да помогнат за подобряване на сигурността на информационните системи, но има опасения, особено във финансовите среди, че този тип AI модели крият сериозен риск за самата киберсигурност. Не влиза ли индустрията в омагьосан кръг?

Този въпрос улучва самия епицентър на технологичната надпревара през 2026 г. С пускането на GPT-5.4-Cyber от OpenAI и Claude Mythos от Anthropic през април, индустрията официално навлезе в ерата на „автономното откриване на уязвимости”. Опасенията, особено във финансовия сектор, са напълно основателни. Ситуацията наистина изглежда като „омагьосан кръг”.

Модели като Mythos доказаха, че могат да откриват zero-day уязвимости, които са оставали незабелязани от хора в продължение на десетилетия, като например 27-годишната дупка в сигурността на OpenBSD, открита по-рано този месец . Макар тези модели да са под строг контрол, като програмата Trusted Access for Cyber на OpenAI, страхът е, че подобни възможности неизбежно ще се „излеят” към черния пазар или ще бъдат разработени от държавни актьори. Mythos може не само да открива грешки, но и да ги „свързва” в сложни вериги за атака (exploit chains), което позволява превземането на цели системи с минимална човешка намеса.

Банкови гиганти като JPMorgan Chase и Goldman Sachs вече са част от тестовите групи, но същевременно изразяват сериозни резерви. Тяхната логика е проста. Ако един AI модел може да намери уязвимост в софтуера на банката за 5 минути, банката трябва да може да я „пачне” за 4 минути. В момента обаче процедурите за обновяване на банковите системи отнемат седмици. Във финансовия свят скоростта на атаката, движена от AI, може да изпревари скоростта на ликвидността, което прави защитата критично важна.

Индустрията естествено се опитва да пречупи „омагьосания кръг”. Вместо да спират прогреса, което е невъзможно, доставчиците на решения за киберзащита внедряват нови стратегии:

Контролиран достъп – модели като GPT-5.4-Cyber не са публично достъпни. За да получиш достъп, преминаваш през проверка на правителствено ниво (ID верификация) и „Trusted Access” програми;

AI-Native Patching – отговорът на бързото откриване е още по-бързото поправяне. Вече се разработват AI агенти, чиято единствена роля е автоматично да генерират и тестват пачове веднага щом уязвимостта бъде открита от защитния модел;

Изместване на защитата „наляво” – вместо да се търсят дупки в готовия софтуер, тези модели се интегрират директно в процеса на писане на код. Целта е софтуерът да излиза „имунизиран” още от разработчика.

Индустрията е в омагьосан кръг, само ако защитата разчита на човешката скорост. Синергията, за която говорихме по-рано, вече не е пожелателна, а задължителна.

Мислите ли, че е възможно да се постигне глобално споразумение, подобно на споразумението за ядреното неразпространение, за ограничаване на разработката на „офанзивни” AI модели?

Въпросът за „Дигитална Женева” или споразумение от типа на това за неразпространение на ядреното оръжие е една от най-горещите теми в геополитиката на 2026 г. Макар паралелът с ядрената енергия да е логичен, киберпространството поставя уникални предизвикателства, които правят подобно споразумение изключително трудно, но не и невъзможно. Ето защо този „Ядрен договор за AI” е едновременно необходим и почти неосъществим.

За да създадете ядрена бомба, ви трябват уранови мини, гигантски центрофуги и специфичен топлинен отпечатък, който се засича от сателити. За да създадете офанзивен AI модел, ви трябват само графични процесори (GPUs) и ток. Това може да се случи в мазе, в облак или в малка мобилна лаборатория. Технологията, която GPT-5.4-Cyber използва, за да открие дупка в кода и да я поправи (дефанзивно), е същата, която се използва за експлоатирането ѝ (офанзивно). Не можете да забраните „офанзивния AI”, без да осакатите защитата си. При ядрената война няма победители. В кибервойната обаче агресорът може да постигне огромни икономически и стратегически предимства с минимален риск за собственото си население, което намалява стимула за въздържание.

Въпреки трудностите, през 2026 г. виждаме наченки на регулация. Вместо да контролират кода, водещите държави се опитват да контролират чиповете. Ограничаването на достъпа до високопроизводителни изчислителни мощности е съвременният еквивалент на контрола върху обогатения уран. Обсъждат се международни стандарти, при които всеки модел над определена мощност трябва да оставя „дигитален отпечатък” в генерирания код или действия, за да може авторът да бъде проследен. Подобно на забраната на биологичното оръжие, има силен натиск за пълна забрана на AI системи, които могат да вземат решение за физическо поразяване (киберфизически атаки) без човешка намеса.

В момента светът е по-близо до „Дигитална желязна завеса”, отколкото до глобално сътрудничество. Държави като Иран, Русия и Северна Корея едва ли биха се включили в споразумение, което би ги лишило от единственото им асиметрично предимство срещу технологично по-развития Запад. Повечето експерти смятат, че вместо глобален договор, ще видим регионални алианси. Държавите от НАТО и техните партньори ще създадат „Зона на доверие” със споделени етични стандарти за AI, докато останалият свят ще продължи да разработва свои модели без ограничения. Моята оценка е, че пълно глобално споразумение е малко вероятно преди да се случи „КиберЧернобил” – инцидент с мащабни човешки жертви или икономически срив, който да принуди великите сили да седнат на масата за преговори.

Кои ще бъдат водещите акценти на InfoSec SEE тази година? Какво е Вашето послание към специалистите от бизнеса и публичния сектор в навечерието на конференцията – защо не трябва да пропускат събитието на 12 и 13 май в Hyatt Regency Pravets Golf & SPA Resort?

За 18-и пореден път InfoSec SEE се утвърждава не просто като събитие, а като „военен съвет” за киберсигурността в региона. На 12 и 13 май в Hyatt Regency Pravets, КОМПЮТЪР 2000 България събира най-ярките умове, за да даде отговор на въпроса: Как да защитим дигиталното утре, което вече е тук? Програмата тази година е фокусирана върху реалността „след NIS2” и „по време на AI”. Ето някои от акцентите:

AI: От заплаха към щит: Ключови лектори като Майк Харт (Mike Hart) от Google Cloud и Ева Абергейл (Eva Abergeil) от Radware ще разкрият как изкуственият интелект променя правилата на играта. Акцентът е върху „AI-native” защитата – единственият начин да се противопоставим на автономните хакерски атаки.

Практическа устойчивост (Resilience): Мо Кашман (Mo Cashman) от Trellix ще представи стратегии за преход от пасивна защита към активна оперативна устойчивост. Целта е не само да спрем атаката, но и да гарантираме, че бизнесът няма да спре.

Визията на CISO в ерата на AI: Джони Фишбейн (Jony Fischbein) от Check Point Software Technologies ще сподели опита на „генералите” в киберсигурността – как се управлява рискът и бюджетът, когато заплахите се развиват с машинна скорост.

Човешкият фактор и идентичността: Експерти от Netwrix и Fortra ще обсъдят как да затворим „дупката” между данните и идентичността – там, където повечето пробиви започват.

Практически обучения: Конференцията залага на „hands-on” опита, включително симулации, които позволяват на специалистите да тестват решенията в реално време.

В навечерието на това мащабно събитие, посланието към бизнеса и публичния сектор е ясно: „Киберсигурността вече не е застраховка, тя е условие за съществуване”.

Защо не трябва да пропускате събитието?

Срокът изтича: Това е последната голяма среща на общността преди пълното изтичане на преходните срокове по новия Закон за киберсигурност. Тук ще получите отговорите на въпросите „Какво следва след регистрацията?” и „Как да оцелеем при първия одит?”.

Достъп до „първа линия”: Рядко на едно място се събират технологични лидери от световен ранг (Google, Trellix, Check Point). Това е шанс да чуете не рекламни презентации, а реални прогнози за следващите 12 месеца.

Нетуъркинг без еквивалент: В Hyatt Regency Pravets се срещат хората, които вземат решенията. Тук се раждат партньорствата, които помагат на компаниите да оцелеят в случай на криза.

Отвъд теорията: В свят, залят от уебинари, InfoSec SEE предлага физическото присъствие, което е критично за доверието. Тук можете да видите технологиите „под капака” и да обсъдите специфичните си предизвикателства с експерти, които са ги решавали.

Посланието: Не отивайте в Правец, за да чуете какво е станало миналата година. Отидете, за да разберете как да оцелеете през следващата. Дигиталното бъдеще е сигурно само за тези, които го градят с правилните инструменти и съмишленици. Ще се видим на 12 май в Правец – мястото, където сигурността среща стратегията!