Не всички кибератаки крадат данни и изнудват някого – някои просто смущават работата на предприятията. А за да смутиш работата на смарт-фабрика е достатъчно… да й объркаш часовниците.

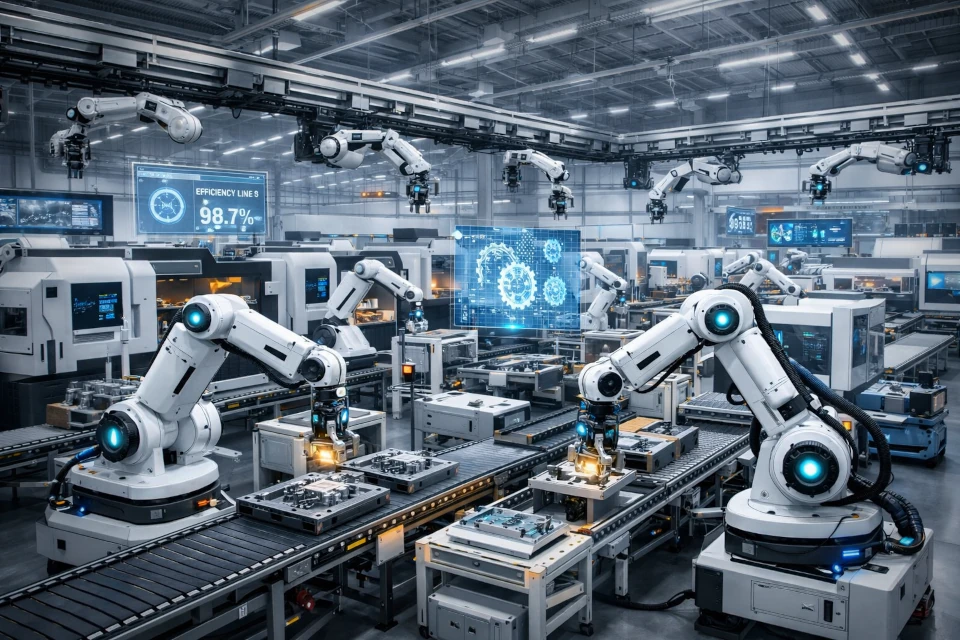

Изследователи от Университета на Източен Лондон (UEL) са идентифицирали критична слабост в системите за синхронизация, които поддържат функционирането на съвременните автоматизирани индустрии, и предупреждават, че нападателите биха могли да я използват, за да дестабилизират тихо фабрики, роботика и друга критична за безопасността инфраструктура.

Изследването, публикувано в Cluster Computing, се фокусира върху Time-Triggered Ethernet – специализирана мрежова технология, използвана във високонадеждни среди, където машините трябва да действат в перфектен синхрон. В интелигентните производствени предприятия, автономните превозни средства и индустриалните системи за управление устройствата разчитат на споделено време, за да координират действията в рамките на микросекунди. Ако часовниците им се разминат, машините могат да интерпретират погрешно инструкциите, да пропуснат сигнали за безопасност или да се държат непредсказуемо.

Изобщо не е необходимо нападателите да проникват директно в системите, гласи изследването. Вместо това те могат фино да манипулират мрежовата латентност и съобщенията за контрол на времето (например чрез забавяне на Protocol Control Frames), така че устройствата да не са „съгласни“ относно това колко е часът – техника, която може да влоши безопасността, като същевременно изглежда като „нормално“ трептене.

Изследването картографира и по-широк спектър от заплахи за смарт-фабриките – включително подправяне, повторно възпроизвеждане и атаки „човек по средата“, наводнения със заявки тип „отказ от услуга“ и др. – и класира манипулирането на латентността като най-критичен риск. Така е, тъй като постепенните, нарастващи забавяния могат да бъдат най-трудни за откриване и могат да засегнат цялата времева база на мрежата.

Но защо атаките към времето са толкова опасни?

Рискът оспорва предположенията за индустриалната киберсигурност, обяснява водещият автор д-р Амин Карами, доцент по компютърни науки и цифрови технологии в UEL. „Повечето защитни мерки се фокусират върху защитата на данните, но в силно автоматизираните системи времето е също толкова важно, колкото и информацията“, обясни той. „Ако нападателят може да повлияе на възприятието на времето в мрежата, той може тихо да наруши координацията, докато всичко изглежда уж нормално.“

Фините „атаки със забавяне“ са идентифицирани като особено опасни, защото се натрупват постепенно и могат да избегнат стандартните методи за откриване.

За справяне с проблема авторите предлагат адаптивна, четирислойна рамка за защита. Тя съчетава:

- Фундаментална устойчивост плюс силен контрол на идентичността

- Откриване и реагиране в реално време, от страната на периферията, използвайки AI/ML за откриване на фини аномалии във времето

- Одит и атрибуция на мрежово ниво, използващи леки техники на разпределен регистър, за да направят критичните контролни точки за време защитени от несанкционирана намеса

- Осведоменост за ситуацията в облака, използваща корелация на големи данни, за да свърже аномалиите във времето с по-широки IIoT сигнали.

Д-р Карами казва, че защитата на синхронизацията е от съществено значение за безопасността, тъй като автоматизацията се разширява. „В бъдещите фабрики машините не просто комуникират – те „хореографират“ действията за прецизно определяне на времето“, каза той. „Осигуряването на точност на споделеното време е от основно значение за предотвратяване на повреди, защита на работниците и гарантиране, че индустрията може да се довери на автономните системи.“