Логинът и паролата за Linux могат да се заобиколят, като просто се натисне 28 пъти клавишът Backspace, установиха експертите Хектор Марко и Исмаил Рипол от Политехническия университет на Валенсия.

Уязвимостта, която позволява подобен пробив, се намира в зареждащия модул Grub2, който се използва в повечето дистрибуции на Linux, вкл Ubuntu. Проблемът е наличен във всички дистрибуции на Ubuntu, вкл. 15.10, 15.04, 14.04 LTS и 12.04 LTS, както и в техни производни, потвърждават от разработчика Canonical.

[related-posts]

Грешката присъства във версиите на Grub2 от 1.98, пусната през 2009 г., до 2.02, която излезе този месец. Canonical публикува на своя сайт списък с инструкции как да бъде отстранена грешката, която вече фигурира с номер CVE-2015-8370.

Когато натисне 28 пъти Backspace, хакерът попада в режим на възстановяване в Grub и получава пълен достъп до данните на компютъра. Той може да инсталира зловреден софтуер, да открадне данни или да ги унищожи, както и да изтрие самия зареждащ модул Grub2, което прави системата неработоспособна.

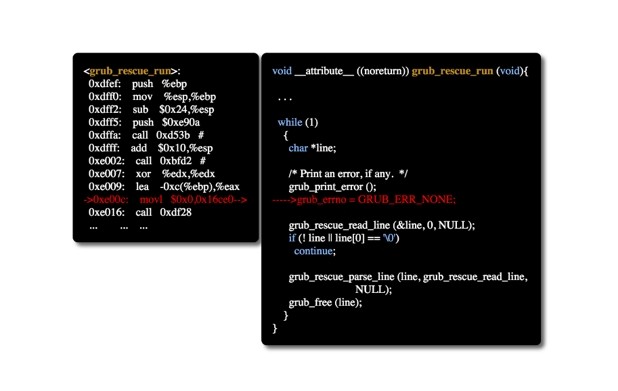

Според изследователите, при изпълнение на описаната процедура в системната памет възниква грешка от вида „Off-by-two” или „Out of bounds overwrite”, вследствие на което се стартира режимът на възстановяване. Грешката идва от това, че Grub2 неправилно обработва клавиша Backspace.

10 коментара

Независимо от операционната система, всеки с физически достъп би могъл да пробие защитата или да получи root достъп “през cmd”. Затова пък много помага Pre-Boot Authentication (PBA) и криптиран диск/файлове, вторите по default активни и достъпни във всички Ubuntu базирани. А относно сайта и тъпата преписана статия, както вече са написали, проблема е оправен и всички с достъп до Интернет вече са го получили и най-вероятно инсталирали.

Абе незнам дали влиза в някакъв режим ама моя Debian squeeze направо се рестартира.

Сина ми е на 16. Няма афинитет към компютрите, освен за игри, разбира се. Преди година и половина за първи път свали паролата на дебиан. Отне му около 40 минути. Има доста подробни инструкции в нета. Криптирането на диска спасява положението, но ще забави достъпа до диска поне малко. За домашна система не си заслучава, а за професионална система в професионална среда прблемите в бот лоадера не важат в повечето случаи.

Бот лоадера на Убунту Десктоп 14.04 има и други проблеми, та се наложи да го променя малко, което елиминира проблема с бакспейса в зародиш.

…от пукнатината изскача Линус Торвалдс с подаръци за Коледа!

Сериозно, драскачите, поне гледайте какво прави конкуренцията. В калдата от 2 дена е същата новина и вече им е обяснено в коментарите че са тиквеници… можеше да го видите и изобщо да не пускате тоя материал и да си спестите подобен тип коментари….

Иначе пача излезе преди 4 дена. Който има интернет отдавна го е получил.

Докато прочета новината и поправката на уязвимостта е вече инсталирана. Успех в кракерството. 😉

Еми ще сложим LILO, и да си гледат работата.

Криптирай системен дял/диск, за да е по-весело.

Мисля, че е повече от ясно, че GRUB е boot loader, т.е обикновена програма и в никакъв случай не може да се отъждествява с Linux операционна система. Single user mode не може да се забрани, така че който има физически достъп винаги може да скочи в safe-mode, нали това е идеята, иначе не ми трябва GRUB за да си монтирам всички дялове с някое от хилядите LiveCD-та и да получа “пълен достъп”.

Пак старата история с не били компютри, а компоти, не било журналисти ми било драскачи.

hahaha:-))), po golqma glupost ne bqh chuval, dnes:-))))a te bqha mnogo:-)))

Човек като има физически достъп до компютър няма значение дали е Linux или Windows

винаги има начин за вход без потребител и парола.

Но ако е криптиран целия диск, който иска да си влиза нищо няма да разчете.