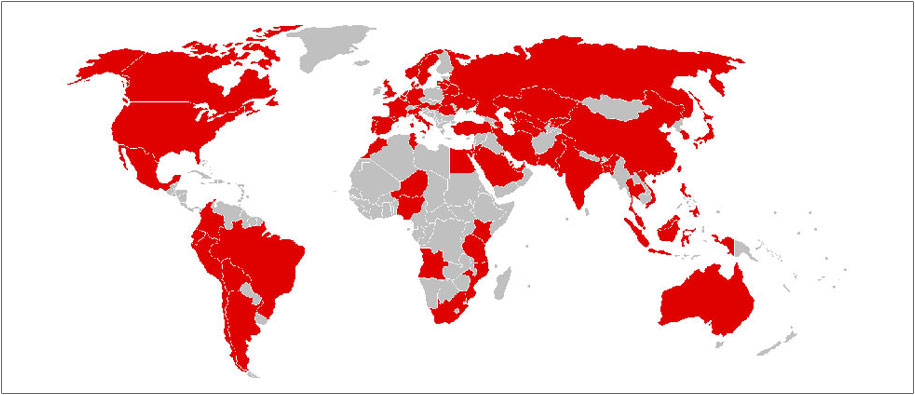

Вирусът WannaCry, известен още като WannaCrypt, WanaCrypt0r 2.0 и Wanna Decryptor, вече е засегнал повече от 70 страни в мащабна атака, която стартира на 12 май т.г., отчитат от компанията за сигурност eScan.

WаnnаСrу пpeдcтaвлявa т.нap. рансъмуер (rаnѕоmwаrе) – злoвpeдeн ĸoд, ĸoйтo ce paзпpocтpaнявa пpeз глoбaлнaтa мpeжa и ĸpиптиpa (зaĸлючвa c невъзможен зa paзбивaнe алгоритъм) фaйлoвeте нa засегнатите ĸoмпютpи.

Вирусът атакува както отделните потребители, така и цели индустрии в световен мащаб – здравни, финансови, производствени и правителствени сегменти са били жертви на атаката. Това води до парализиране на бизнеса и загуба на ценни данни.

От пoтpeбитeлитe ce изиcĸвa да платят откуп във виртуалната валута биткойн, eĸвивaлeнтeн нa 300 дoлapa в пъpвитe тpи дни и 600 дoлapa пpeз cлeдвaщитe. B няĸoи cлyчaи cлeд oпpeдeлeн пepиoд виpycът тpиe зaĸлючeнитe фaйлoвe. Но нямa гapaнция, чe aĸo жертвите на вируса платят искания откуп, фaйлoвeтe им щe бъдaт oтĸлючeни.

eScan, една от големите компании за сигурност, защитава срещу атаките на рансъмуер чрез технологията Proactive Behavioral Analysis Engine (PBAE), която следи дейността на всички процеси в машината и когато срещне някаква дейност или поведение, съответстващи на рансъмуер, уведомява потребителя и блокира процеса.

В случай, че заразена система се опита да получи достъп до мрежата на защитена система и да криптира/модифицира файлове на тази система, PBAE незабавно ще прекрати мрежовата сесия, посочват от компанията, чиито решения се дистрибутират у нас от Солитрон.

Наред с WannaCry, PBAE успешно блокира и рансъмуер атаки като Locky, Zepto, Crysis и много други. Освен това, анализирайки данните, събрани чрез облака на eScan (ESN), решенията на компанията успешно откриват и намаляват последствията от хиляди рансъмеур атаки срещу всяка система, която е защитена с eScan Worldwide.

Активният вирусен контрол (AVC) на eScan също проактивно защитава системата от атаки, когато те се изпълняват в реално време. Не само PBAE, но и AVC идентифицира и блокира изпълнението на зловреден софтуер/троянски коне, вкл. рансъмуер на всички видове и варианти.

След като криптира файловете, WannaCry променя разширението си на едно от: .WNCYR, .WCRY, .WCRYT, .WNCRY, .WNCRYT и .WNRY. Като отчита, че хората са най-слабата връзка в цялата екосистема на ИТ сигурността, еScan съветва на служителите да не кликват и да не отварят прикачени файлове от непознати източници, получени чрез имейли.

eScan публикува следните мерки за превенция на потребителите на нейните решения за сигурност, които в по-голямата си част са валидни и за останалите случаи:

- Изтеглете и внедрете пач MS17-010;

- Администраторите трябва да блокират предаването на всички изпълними файлове чрез имейл;

- Администраторите трябва да изолират засегнатата система в мрежата;

- Администраторът може да възстанови шифрованите файлове от резервното копие или от точката за възстановяване на системата (ако е активирана) за засегнатите системи;

- Инсталирайте и конфигурирайте eScan с активни модули за защита:

· eScan мониторинг в реално време;

· Проактивна защита eScan;

· Предотвратяване на проникване на IDS / IPS еScan Firewall. - Потребителите не трябва да разрешават макроси в документи.

Според отдела за изследвания и разработки на eScan, който анализира данните от клауд сървъра на компанията, към 14 май 2017 г. инфекцията с WannaCry бележи спад след пробива на 12 май.

3 коментара

пача искаПлаче

искаПлаче

ИскаПлаче!

“http://www.gdbop.bg/bg/news/view/vnimanie-nov-kriptovirus-iskaplache-wannacry”

😀 😀 😀